Wyobraź sobie, że dostajesz e-maila z prośbą o wycenę. Nic nadzwyczajnego — ot, zwykła wiadomość, jakich trafia się wiele w tygodniu. Treść lakoniczna, za to w załączniku plik .zip. Też nic dziwnego — czasem ludzie pakują dokumenty, zwłaszcza jeśli chcą wysłać kilka plików naraz albo zmniejszyć wagę załącznika.

Po rozpakowaniu niespodzianka: zamiast PDF-a czy Excela, w środku plik z rozszerzeniem .js.

I tu powinna zapalić się czerwona lampka.

Dla jasności — .js to nie jest dokument, który da się otworzyć w Wordzie czy podglądnąć w przeglądarce plików. To skrypt JavaScript, czyli kawałek kodu, który może się uruchomić na komputerze i zrobić coś, czego wcale nie chcesz. W skrócie: to nie oferta, tylko potencjalne zagrożenie.

Zimny dreszcz? Słusznie.

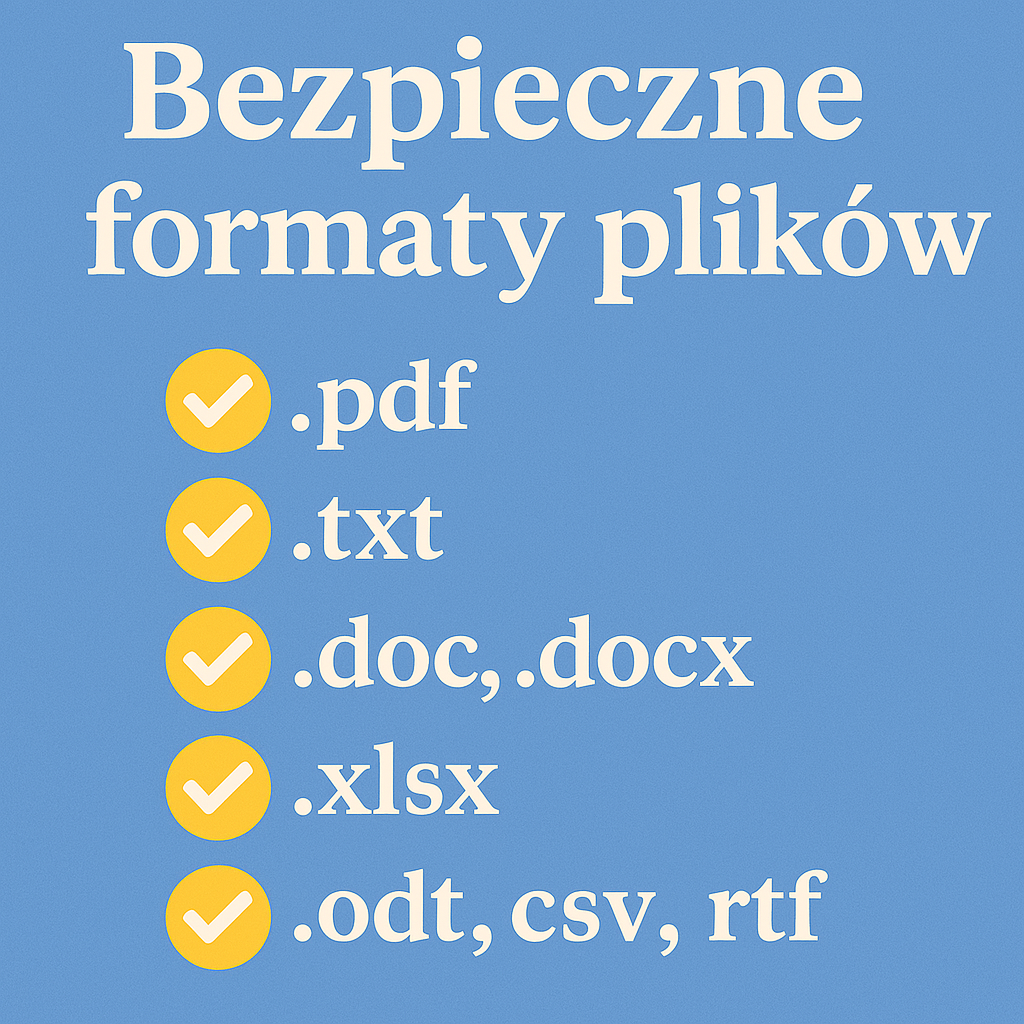

Dlatego to dobry moment, żeby przypomnieć sobie, jakie formaty plików są bezpieczne, a które powinny budzić naszą czujność. Im więcej osób będzie świadomych takich pułapek, tym mniejsza szansa, że coś zaskoczy nas w najmniej odpowiednim momencie.

Plików takich jak .js jest oczywiście znacznie więcej. Do wyjątkowo niebezpiecznych należą też .exe — czyli pliki wykonywalne, uruchamiające program. W większości przypadków, kliknięcie w taki załącznik to proszenie się o kłopoty.

W tym artykule pokażę Ci, które formaty plików ofertowych są bezpieczne, a które powinny budzić czujność. Dowiesz się też, jak odróżnić zwykłą ofertę od potencjalnego wektora ataku, oraz co zrobić, gdy masz choć cień wątpliwości.

Ten tekst przyda Ci się nie tylko wtedy, gdy otrzymujesz oferty, ale również w przypadku wszelkich innych załączników przesyłanych mailem.

Spis treści

W jakim formacie powinna przychodzić oferta?

Najczęściej oferty przychodzą w formacie PDF. To obecnie standard — dokument wygląda tak samo u każdego, nie da się go przypadkowo edytować, a przy tym jest czytelny, estetyczny i profesjonalny.

Czasem ktoś wyśle DOCX (czyli Worda), jeśli zależy mu na tym, żeby odbiorca mógł coś uzupełnić. Sporadycznie zdarza się jeszcze plik XLSX, gdy wycena jest w formie tabeli kalkulacyjnej. Zdarzyły mi się też oferty w zwykłym TXT – wtedy wiadomo, że ktoś działa szybko i na skróty, ale intencje są raczej czyste.

Na takie pliki trzeba szczególnie uważać — .js, .exe, .bat, .vbs, .jar i im podobne nie służą do przesyłania ofert ani dokumentów handlowych. To formaty typowo techniczne lub wykonywalne, które mogą uruchamiać kod na Twoim komputerze. W skrócie: jeśli widzisz je w załączniku, zatrzymaj się i nie otwieraj ich bez zastanowienia. Oferta nie powinna przychodzić w formie programu.

Nie jesteś pewny jakiegoś rozszerzenia – wygogluj je, spytaj się Groka czy Chat GPT

Umówmy się — nie zapamiętasz wszystkich rozszerzeń plików. I nawet ten artykuł nie obejmuje wszystkiego, co możesz dostać w załączniku. Plików i formatów jest cała masa, a część z nich może wyglądać zupełnie niewinnie, choć w rzeczywistości mogą być groźne.

Jeśli dostajesz plik z dziwnym rozszerzeniem i nie masz pojęcia, co to za format — nie zgaduj w ciemno i absolutnie go nie otwieraj. Wystarczy, że wpiszesz nazwę rozszerzenia w Google (np. „co to jest plik .js”) albo zapytasz o to ChatGPT czy Groka. Odpowiedź dostaniesz w kilka sekund, a unikniesz potencjalnego zagrożenia. To naprawdę prosty nawyk: zanim klikniesz, upewnij się, z czym masz do czynienia. Czasem to różnica między spokojną pracą a kilkoma godzinami walki z wirusem.

Zwróć uwagę na mail/konto nadawcy

Co zrobić, gdy dostajesz ofertę w podejrzanym formacie? Najpierw spójrz na nadawcę. Jeśli to ktoś znajomy — zachowaj czujność, bo ktoś mógł się podszyć. Sprawdź dokładnie adres e-mail (czy nie ma literówki), a najlepiej znajdź inny, niezależny sposób kontaktu z tą osobą — nie klikaj „odpowiedz” i nie ufaj danym kontaktowym z podejrzanego maila czy strony.

Jeśli nadawca jest nowy, zweryfikuj, czy firma faktycznie istnieje, czy e-mail pochodzi z oficjalnej domeny i czy wiadomość jest napisana sensownie. Gdy cokolwiek budzi wątpliwości — nie otwieraj załącznika, dopóki nie rozwiejesz wszystkich podejrzeń.

To tylko skrót — cały proces weryfikacji opisuję szerzej w dalszej części artykułu.

Poproś o ofertę w innym formacie

Jeśli masz choć cień wątpliwości co do załącznika, najprościej będzie poprosić o przesłanie oferty w formacie, który uznajesz za bezpieczny — na przykład PDF. To całkowicie naturalna i profesjonalna prośba. Możesz napisać wprost: „Dla bezpieczeństwa nie otwieram spakowanych plików ani skryptów — proszę o przesłanie oferty w formacie PDF”.

Dobrą praktyką jest też poproszenie o krótkie streszczenie oferty w treści maila. Dzięki temu nawet bez otwierania załącznika możesz ocenić, czy zapytanie wygląda wiarygodnie i czy warto się nim dalej zajmować. Poważny nadawca nie będzie miał problemu z taką prośbą — a Ty zyskujesz dodatkowy poziom bezpieczeństwa.

Bezpieczne i niebezpieczne formaty plików

✅ Bezpieczne i typowe formaty plików dla ofert:

| Format | Opis |

|---|---|

| Najczęściej używany format do przesyłania ofert, umów i dokumentów. Trudny do przypadkowej edycji, zachowuje formatowanie. | |

| .doc / .docx | Dokumenty Word – mogą zawierać oferty, umowy, formularze. Wymagają uwagi przy otwieraniu z nieznanych źródeł (makra). |

| .odt | Otwarty format dokumentów tekstowych (np. LibreOffice). Rzadziej używany, ale bezpieczny. |

| .txt | Zwykły tekst – używany raczej do notatek lub prostych zapytań. Nie zawiera formatowania. |

| .xls / .xlsx | Czasem używane do wycen lub zestawień, np. w formie tabel kalkulacyjnych. Należy uważać na makra. |

| .rtf | Format tekstowy – mniej popularny, ale generalnie bezpieczny. |

| .csv | Format danych tabelarycznych, często używany w przetargach lub importach danych. |

| .html / .htm | Używany rzadko – np. do wygenerowanych ofert online. Trzeba zachować ostrożność – może zawierać skrypty. |

Choć pliki PDF i HTML uchodzą za stosunkowo bezpieczne, również mogą stanowić zagrożenie — zwłaszcza jeśli pochodzą z nieznanego źródła.

📄 PDF może zawierać osadzone skrypty, linki prowadzące do fałszywych stron lub formularze wyłudzające dane. Czasem otwarcie takiego pliku, może nawet zainicjować próbę pobrania złośliwego oprogramowania, zwłaszcza w starszych lub nieaktualnych przeglądarkach PDF.

🌐 HTML to plik, który przeglądarka interpretuje jak stronę internetową. Może zawierać ukryte skrypty, które automatycznie przekierują Cię na fałszywą stronę, poproszą o dane logowania lub zasymulują formularz bankowy.

Czym są makra?

Makra to małe programy osadzone w dokumentach Worda lub Excela (najczęściej w plikach .doc, .docm, .xls, .xlsm), które automatyzują różne czynności — ale mogą też wykonywać złośliwy kod. W praktyce oznacza to, że niewinny dokument może po otwarciu pobrać i uruchomić szkodliwe oprogramowanie.

Jak się bronić? Najprościej: nie otwieraj dokumentów z makrami, jeśli nie masz 100% zaufania do nadawcy. Word i Excel zwykle ostrzegają, gdy plik próbuje uruchomić makro — nie klikaj „Włącz zawartość”, jeśli nie wiesz, co to dokładnie robi.

Makro to zapisany zestaw poleceń, który automatyzuje czynności w Wordzie lub Excelu — np. tworzenie raportu, kopiowanie danych czy formatowanie tabeli. Działa w tle za pomocą prostego języka VBA. Ułatwia pracę, ale ponieważ wykonuje działania automatycznie, warto wiedzieć, skąd pochodzi i co dokładnie robi, zanim się je uruchomi.

⚠️ Formaty spakowane (np. .zip, .rar):

| Format | Ocena | Uwagi |

|---|---|---|

| .zip | ⚠️ Ostrożnie | Popularny format kompresji. Bezpieczny tylko jeśli znasz nadawcę. Spakowany plik może ukrywać złośliwe treści (.exe, .js, .vbs). |

| .rar / .7z | ⚠️ Ostrożnie | Mniej popularne formaty. Tak samo jak .zip – zależy, co jest w środku. Niektóre z nich mogą wymagać hasła (co też bywa podejrzane). |

Ważne: Zanim otworzysz plik .zip/.rar, sprawdź, co znajduje się w środku. Jeżeli zawiera np. pliki .js, .exe, .bat lub inne skrypty/programy – nie otwieraj ich, szczególnie jeśli nie znasz nadawcy.

❌ Podejrzane lub nieodpowiednie formaty (dla ofert):

| Format | Dlaczego nie? |

|---|---|

| .js / .vbs / .bat / .exe | Pliki wykonywalne lub skryptowe – mogą zawierać złośliwy kod. |

| .dll / .msi / .scr | Techniczne pliki systemowe lub instalatory – nie mają nic wspólnego z ofertami. |

| .iso / .img | Obrazy dysków – dziwny sposób na przesyłanie dokumentów. |

| .apk / .jar | Pliki aplikacji mobilnych lub Javowych – nie są formatem dla ofert. |

⚠️ Podszywające się rozszerzenia (liczy się ostatnia kropka) najczęstsze przykłady:

Złośliwe pliki często są tworzone w taki sposób, aby sprawiały wrażenie bezpiecznych – np. dokumentów tekstowych, PDF-ów lub arkuszy kalkulacyjnych. Robi się to przez manipulację nazwą pliku i rozszerzeniem, aby oszukać odbiorcę.

[nazwa pliku] + [fałszywe „bezpieczne” rozszerzenie] + [prawdziwe, złośliwe rozszerzenie]

W Windows rozszerzenia plików mogą być ukryte, więc użytkownik widzi tylko „oferta.pdf” zamiast faktycznego „oferta.pdf.exe”. To bardzo popularna technika phishingowa.

| Fałszywa nazwa | Faktyczne rozszerzenie | Co to jest |

|---|---|---|

oferta.txt.js | .js | Skrypt JavaScript – może być uruchomiony przez przeglądarkę lub system. |

umowa.pdf.exe | .exe | Plik wykonywalny – bardzo niebezpieczny. |

zamowienie.doc.vbs | .vbs | Skrypt Visual Basic – może wykonywać dowolne polecenia w systemie. |

lista.txt.bat | .bat | Skrypt wsadowy – uruchamiany w wierszu poleceń Windows. |

raport.rtf.scr | .scr | Plik wygaszacza ekranu – ale działa jak program .exe. |

Formaty plików graficznych

✅ Bezpieczne formaty graficzne (dla wizualizacji ofert, projektów, materiałów graficznych):

| Format | Opis |

|---|---|

| .jpg / .jpeg | Popularny format obrazów rastrowych – zdjęcia, wizualizacje, skany. Bezpieczny, o ile nie został spreparowany. |

| .png | Format bezstratny z przezroczystością – często używany do grafik, logotypów, elementów ofert. |

| .gif | Format prostych animacji lub grafik. Raczej rzadko używany w ofertach, ale technicznie bezpieczny. |

| .bmp / .tiff | Rzadziej spotykane, ale nadal bezpieczne. Duże pliki, raczej używane w druku. |

| .svg | Format wektorowy – często używany do logotypów lub schematów. Może zawierać osadzone skrypty, więc warto go otwierać tylko z zaufanych źródeł. |

| .pdf (z grafiką) | Często używany do prezentacji graficznych ofert – np. layouty, koncepcje, plansze. Bezpieczny, ale należy uważać, jeśli zawiera interaktywne elementy lub osadzone skrypty. |

✅ Formaty 3D (stosowane w projektach CAD, wizualizacjach, modelach produktów):

| Format | Opis |

|---|---|

| .stl | Popularny format modeli 3D, np. do druku – czysto geometryczny, bez skryptów. |

| .obj / .fbx / .3ds | Standardy wymiany modeli 3D – bezpieczne pod warunkiem, że pochodzą z wiarygodnego źródła. |

| .dae (Collada) | Otwarty format 3D – podobnie jak inne, może zawierać animacje i tekstury. |

| .dwg / .dxf | Format CAD (AutoCAD) – używany w projektach technicznych. Powszechny w branży budowlanej i architektonicznej. |

| .blend (Blender) | Plik projektu Blender – może zawierać sceny, modele, animacje. Duży, ale sam w sobie nie jest zagrożeniem. |

⚠️ Spakowane pliki graficzne (np. .zip zawierające .jpg, .obj itp.)

Pliki graficzne i 3D często są pakowane, ponieważ zawierają wiele elementów (np. modele + tekstury + sceny). W takim przypadku:

- Sprawdź zawartość archiwum przed otwarciem.

- Zaufaj tylko nadawcom, których znasz.

- Unikaj archiwów zawierających pliki .exe, .js, .bat – nawet jeśli „towarzyszą” grafikom.

❌ Nieodpowiednie lub podejrzane formaty graficzne:

| Format | Uwagi |

|---|---|

| .cpl / .scr / .pif | Często podszywają się pod grafiki (np. oferta.jpg.scr). To pliki wykonywalne! |

| .js / .vbs | Czasem podszywają się pod pliki graficzne. |

| .exe jako „przeglądarka modelu” | Jeśli ktoś przesyła Ci „specjalny program do obejrzenia modelu” – nie otwieraj. To może być złośliwe oprogramowanie. |

Weryfikacja maila nadawcy

Co zrobić, gdy otrzymasz ofertę w podejrzanym formacie? Tu zaczyna się moment, w którym warto na chwilę się zatrzymać i nie działać automatycznie. Bo o ile sam plik może wzbudzać podejrzenia, to sposób weryfikacji nadawcy często mówi nam znacznie więcej niż rozszerzenie załącznika.

Gdy znasz nadawcę, ale coś nie pasuje

To może być najbardziej zdradliwa sytuacja. Mail wygląda jak od klienta, z którym już pracowałeś. Adres się zgadza na pierwszy rzut oka. Ale coś nie gra — ton wiadomości jest inny, nie ma podpisu, a w załączniku dziwny plik.

W takim przypadku sprawdź dokładnie adres e-mail. Czasem wystarczy jedna literka różnicy, np. @firma.com vs @flrma.com, by okazało się, że to nie ta sama osoba.

Jeśli masz jakiekolwiek wątpliwości:

- napisz do tej osoby na adres, który masz zapisany wcześniej (np. z wcześniejszych maili lub kontaktów), a nie klikaj „odpowiedz”,

- zadzwoń, jeśli masz numer telefonu – czasem jedna rozmowa oszczędza wiele problemów,

- nie otwieraj załącznika, dopóki nie upewnisz się, że mail rzeczywiście pochodzi od tej osoby.

Pamiętaj: podszywanie się pod znane osoby to jeden z najczęstszych sposobów wyłudzania danych i infekowania komputerów.

Gdy wiadomość pochodzi od nowej osoby lub firmy

W takiej sytuacji weryfikacja bywa jeszcze trudniejsza, bo nie masz punktu odniesienia. Ale właśnie wtedy warto przyjąć zasadę ograniczonego zaufania.

Na co zwrócić uwagę?

- Czy wiadomość jest napisana poprawnie językowo? Automatyczne tłumaczenia lub dziwne sformułowania to często czerwone flagi.

- Czy nadawca podał swoje dane kontaktowe, nazwę firmy, stronę internetową? Jeśli nie, to duży minus.

- Czy możesz zweryfikować, czy dana firma faktycznie istnieje? Wystarczy wyszukać jej nazwę i sprawdzić dane w KRS lub na stronie internetowej.

- Czy domena adresu e-mail zgadza się z domeną strony firmy? Jeśli ktoś podpisuje się jako przedstawiciel „Kowalski Sp. z o.o.”, ale wysyła maila z adresu @gmail.com — to co najmniej podejrzane.

I znów: nie otwieraj załącznika, dopóki nie zweryfikujesz wiarygodności nadawcy.

Bezpieczne załączniki – podsumowanie:

Jeśli ktoś wysyła Ci „zapakowaną” ofertę zawierającą plik .js, to nie jest to standardowy sposób przesyłania zapytań ofertowych – prawdopodobnie próba oszustwa lub złośliwe oprogramowanie.

Rekomendowane:

- Wyszukaj jak działa dane rozszerzenie w internecie, bądź zapytaj się Chat GPT czy Groka

- Otwieraj tylko te pliki, które mają sens w danym kontekście. Oferta to PDF, nie program.

- Zwróć uwagę czy wielkość pliku jest adekwatna do tego czym on ma być.

- Zażądaj ponownego przesłania oferty w formacie PDF lub DOCX.

- Nie otwieraj plików wykonywalnych ani skryptów.

- Jeśli masz wątpliwości – przeskanuj plik w usłudze typu VirusTotal.

Każdy z nas może otrzymać podejrzanego maila. Czasem wygląda zupełnie niewinnie, a w środku czeka coś, co może sprawić wiele problemów. Na szczęście, wystarczy trochę uważności i znajomość typowych formatów plików, żeby szybko rozpoznać, czy mamy do czynienia z prawdziwą ofertą, czy z pułapką.

Pamiętaj: dobra oferta nie potrzebuje ukrywać się w skrypcie.

Jeśli ten wpis Ci się przydał — podeślij go komuś, kto też czasem dostaje „ofertę w załączniku”. A jeśli sam masz historię z dziwnym plikiem, który Cię zaniepokoił — skontaktuj się z nami. Chętnie poznam Twoje doświadczenia.

Bo im więcej o tym mówimy, tym trudniej będzie komukolwiek nas zaskoczyć.

Przydatne linki:

https://niebezpiecznik.pl/post/uwaga-na-e-maile-z-kancelarii-prawnych/